Active-Directory-Domäne (AD-Domäne)

Was ist eine Active-Directory-Domäne (AD-Domäne)?

Eine Active-Directory-Domäne (AD-Domäne) ist eine Sammlung von Objekten innerhalb eines Microsoft-Active-Directory-Netzwerks. Ein Objekt kann ein einzelner Benutzer oder eine Gruppe sein, oder es kann sich um eine Hardwarekomponente wie einen Computer oder einen Drucker handeln. Jede Domäne enthält eine Datenbank mit Informationen zur Identität der Objekte.

Der Verzeichnisdienst AD ist die Grundlage der meisten modernen Windows-basierten Netzwerkverwaltungslösungen. Es ist Teil der Windows-Server-Familie von Betriebssystemen (OS). Konzeptionell wird AD oft als klassisches Telefonverzeichnis visualisiert, in dem Benutzer jeden mit einem Telefon suchen und dessen Standort und Rufnummer ermitteln können.

AD-Domänen im Überblick

Eine AD-Domäne ist eine logische Gruppierung der in Active Directory enthaltenen Objekte. Diese Objekte – die kleinste logische Einheit – können Benutzer, Computer oder Organisationseinheiten (OUs) sein. Objekte innerhalb einer Domäne haben gemeinsame Verwaltungs-, Sicherheits- und Schutzverhalten und befinden sich in der Regel im selben physischen Netzwerk. IT-Mitarbeiter sind für die Verwaltung der Objekte innerhalb einer Domäne verantwortlich. Ein Unternehmen kann mehrere Domänen einrichten.

Eine Sammlung von AD-Domänen wird als Gesamtstruktur bezeichnet. Domänen und Gesamtstrukturen bilden die Grundlage der logischen Struktur von Windows AD. Eine Gesamtstruktur fungiert als Sicherheitsgrenze dieser Struktur. Die Strukturierung von Domänen bietet Daten- und Dienstautonomie und optimiert die Replikation (innerhalb einer Region). Außerdem kann die logische Struktur verwendet werden, um Daten zu unterteilen und so den Zugriff darauf zu steuern.

Wie funktionieren AD-Domänen?

Eine Domäne ist eine Bezeichnung oder Kategorie, die eine logische Gruppierung von Objekten oder Ressourcen darstellt, die von Active Directory verwaltet werden. Die meisten Unternehmensadministratoren erstellen nicht oft Domänen, da Domänen in der Regel langfristige Einheiten sind, die sich selten ändern. Es kann jedoch erforderlich sein, regelmäßig neue Domänen hinzuzufügen, wenn das Unternehmen wächst und sich die organisatorischen Anforderungen ändern. Beispielsweise muss ein Unternehmen, das Microsoft 365 einführt, möglicherweise eine neue Domäne zu AD hinzufügen.

Das Hinzufügen einer Domäne umfasst die folgenden Schritte:

1. Melden Sie sich beim aktuellen Domänencontroller (DC) an.

2. Öffnen Sie das Dialogfeld Active Directory Domains and Trust (Active-Directory-Domänen und -Vertrauensstellungen).

3. Wählen Sie Properties for Active Directory Domains and Trust (Eigenschaften für Active-Directory-Domänen und -Vertrauensstellungen) aus, indem Sie mit der rechten Maustaste auf die oberste Schaltfläche in der linken Baumansicht klicken und im Dropdown-Menü die Option Properties (Eigenschaften) auswählen.

4. Fügen Sie den neuen Domänennamen in das Feld Alternative UPN Suffixes (Alternative UPN-Suffixe) im Dialogfeld UPN Suffixes (UPN-Suffixe) ein.

5. Klicken Sie auf Apply (Übernehmen) und schließen Sie die Fenster. Die Domäne wird dem ausgewählten Domänencontroller hinzugefügt.

Administratoren können auch Replikationsoptionen für andere Domänencontroller auswählen. Nach Abschluss des Vorgangs kann der neue Domänenname in Active Directory verwendet werden. Das Hinzufügen eines neuen Domänennamens hat keine Auswirkungen auf Benutzer. Neue Benutzer und andere Objekte können bei Bedarf zur Domäne hinzugefügt werden.

Wozu wird die AD-Domäne verwendet?

In der Praxis ist Active Directory im Grunde eine Datenbank, in der alle relevanten Informationen über Benutzer und Endpunkte – wie Server und Storage – im gesamten Unternehmensnetzwerk gespeichert werden. AD bietet außerdem eine Reihe von Verzeichnisdiensten, die diese Netzwerkressourcen mit ihren Netzwerkadressen verknüpfen und so sicherstellen, dass die Informationen im gesamten Netzwerk verfügbar sind. Darüber hinaus übernimmt AD Sicherheitsaufgaben wie die Authentifizierung, um sicherzustellen, dass nur berechtigte Benutzer Zugriff auf das Netzwerk erhalten. Zusätzlich steuert AD die Autorisierung, um zu gewährleisten, dass berechtigte Benutzer nur auf die Ressourcen zugreifen können, für die sie berechtigt sind.

Die Active-Directory-Domänendienste (AD DS) von Microsoft bieten eine Möglichkeit, Verzeichnisdaten zu speichern und Administratoren zur Verfügung zu stellen. Diese Daten können Benutzerkontodaten wie Namen und Kennwörter umfassen. Neben Administratoren können auch andere autorisierte Benutzer im Netzwerk über AD DS auf diese Informationen zugreifen. AD DS ist Teil des Windows-Server-Betriebssystems.

Tools zum Verwalten von Domänen in Active Directory

Active-Directory-Domänen und -Vertrauensstellungen ist eines der Tools, die für die Verwaltung von Domänen und Active Directory verfügbar sind. Administratoren können die Microsoft Management Console (MMC) verwenden, um Domänenverknüpfungen, Funktionsebenen (Domäne und Gesamtstruktur) und Suffixe für Benutzerprinzipalnamen zu verwalten.

Weitere native AD-Verwaltungs-Tools können mit den Remoteserver-Verwaltungstools installiert werden und umfassen Folgendes:

- Active Directory-Verwaltungscenter (ADAC): Das Tool ist in mehreren Versionen von Windows Server verfügbar, um die Verwaltung mehrerer AD-Domänen in einer Gesamtstruktur zu vereinfachen.

- Active-Directory-Standorte und -Dienste: Das Verwaltungs-Tool enthält ein Microsoft MMC-Snap-In zum Verwalten von Standorten und zugehörigen Komponenten in großen Netzwerken mit mehreren Standorten.

- Active Directory Users and Computers (ADUC): Das MMC-Snap-In verwaltet verschiedene Aufgaben im Zusammenhang mit AD-Objekten, beispielsweise Passwortänderungen, Zurücksetzen von Benutzerkonten, Erstellen (oder Löschen) von Organisationseinheiten und Delegieren der Objektsteuerung.

- Active Directory Service Interface (ADSI) Edit: Das Tool ist zum Bearbeiten von AD (zum Beispiel Erstellen oder Ändern von Elementen), zum Bearbeiten von Attributen und zum Beheben von Problemen im Zusammenhang mit AD-Objekteigenschaften.

- Active-Directory-Modul für Windows PowerShell: Das Modul verwaltet AD-Domänen durch Konsolidieren einer Gruppe von Cmdlets.

Active Directory und Domänencontroller im Vergleich

Jede Active-Directory-Domäne benötigt einen Domänencontroller, einen herkömmlichen Server, auf dem AD-DS-Software ausgeführt wird, und eine Version des Windows-Server-Betriebssystems. Der DC verwendet die in AD gespeicherten Daten für die Authentifizierung, Autorisierung, Richtlinienverwaltung und Gruppenverwaltung. DCs können auch einen globalen Katalog aller Objekte aus allen Domänen in der Gesamtstruktur speichern, um globale Suchvorgänge zu ermöglichen. Dieser DC wird als globaler Katalogserver bezeichnet.

Es ist wichtig zu beachten, dass ein DC eine geschäftskritische Ressource ist. Wenn der DC-Server oder die Datenbank ausfällt, können Benutzer möglicherweise nicht mehr auf das Netzwerk und seine Ressourcen zugreifen. In der Regel betreibt ein Unternehmen zwei oder mehr DCs, die zusammenarbeiten, um die Netzwerkauslastung zu verteilen und die Betriebsstabilität zu gewährleisten. Jeder Domänencontroller verwaltet eine unabhängige Kopie der AD-Datenbank, und die Controller synchronisieren sich automatisch über Replikation, sodass Änderungen, die an einem DC am Verzeichnis vorgenommen werden, auch auf den anderen DCs repliziert werden.

Wie ist Active Directory aufgebaut?

Active Directory ist wie ein Baum strukturiert. Am einfachsten lassen sich die verschiedenen Konzepte der AD-Struktur (einschließlich Domänen) anhand der fünf Hauptelemente des AD-Baums verstehen.

Objekte

Ein Objekt ist die unterste oder feinste logische Einheit einer AD-Struktur. Es kann sich um ein Benutzerkonto, einen Computer oder Server, eine Gruppe, eine Freigabe wie ein Storage Volume oder ein Gerät wie einen Drucker handeln. Jedes Objekt kann über ein oder mehrere Attribute verfügen, die seine Eigenschaften und Einschränkungen beschreiben. Diese Attribute werden im AD-Schema als formale Definitionen angegeben.

Organisationseinheiten

Objekte innerhalb von AD sind in logischen Gruppierungen strukturiert, die als Organisationseinheiten bezeichnet werden und ebenfalls als Objekte betrachtet werden. Sie ermöglichen Administratoren eine bessere Organisation der Objekte innerhalb von AD. OUs können verschachtelt sein, das heißt, eine OU kann andere OUs enthalten. Ein Objekt kann jedoch jeweils nur in einer OU platziert werden.

Gruppen

Gruppen sind eine andere Möglichkeit, Objekte innerhalb von AD zu organisieren. Eine Gruppe ist eine Sammlung von Objekten, beispielsweise Benutzern, denen eine Gruppe gemeinsame Eigenschaften wie Berechtigungen zuweist. Zum Beispiel können alle Benutzer innerhalb einer Gruppe Zugriff auf bestimmte Dateifreigaben erhalten. Objekte können Mitglieder mehrerer Gruppen sein. Gruppenobjekte können in OUs platziert werden.

Domänen

Eine Domäne ist eine logische Gruppierung von Objekten, die einzelne Objekte wie Computer sowie Gruppen und OUs umfassen kann. Eine Domäne existiert in der Regel innerhalb eines physischen Netzwerks, beispielsweise einem Unternehmens-LAN, und wird von einem Administrator oder einem Administratorenteam verwaltet. Eine Organisation kann problemlos über zwei oder mehr Domänen verfügen. Ein Unternehmen mit mehreren physischen Standorten kann beispielsweise für jeden physischen Standort eine Domäne haben, etwa us.company.com für den Standort in den USA und eu.company.uk für den Standort in Großbritannien.

Trees (Bäume)

Domänen können in Trees organisiert werden. Ein Unternehmen mit mehreren Domänen an einem Standort kann diese Domänen beispielsweise zu Organisationszwecken in einem einzigen Tree organisieren. Ein Baum ermöglicht allen Domänen die gemeinsame Nutzung eines Schemas oder Designs und eines globalen Katalogs, um die Suche zu vereinfachen.

Forests (Wälder)

Trees können in Forests organisiert werden, der höchsten Hierarchieebene in AD. Eine Gesamtstruktur definiert ein einzelnes Verzeichnis. Ein Unternehmen mit Baumstrukturen für mehrere Domänen an verschiedenen Standorten weltweit kann diese Baumstrukturen beispielsweise in einer einzigen Verwaltungsgesamtstruktur zusammenfassen, die das gesamte Unternehmen repräsentiert. Eine Gesamtstruktur ist auch die oberste Sicherheitsgrenze für AD, und es wird keine Vertrauensstellung zu einer anderen Gesamtstruktur hergestellt, es sei denn, diese Vertrauensstellung wird ausdrücklich von den Administratoren der einzelnen Gesamtstrukturen erstellt. Außerdem haben die Administratoren die vollständige Kontrolle über die in der Gesamtstruktur gespeicherten Daten.

Was sind Active Directory Domain Services?

AD DS ist der wichtigste Dienst innerhalb von Active Directory. AD DS speichert und verwaltet Informationen über Benutzer, Dienste und andere mit dem Netzwerk verbundene Objekte und bietet gleichzeitig eine zentrale Verwaltungsstelle für alle Netzwerkaktivitäten. Die Server, die AD DS hosten, sind Domänencontroller, und eine Organisation kann mehrere redundante DCs hosten.

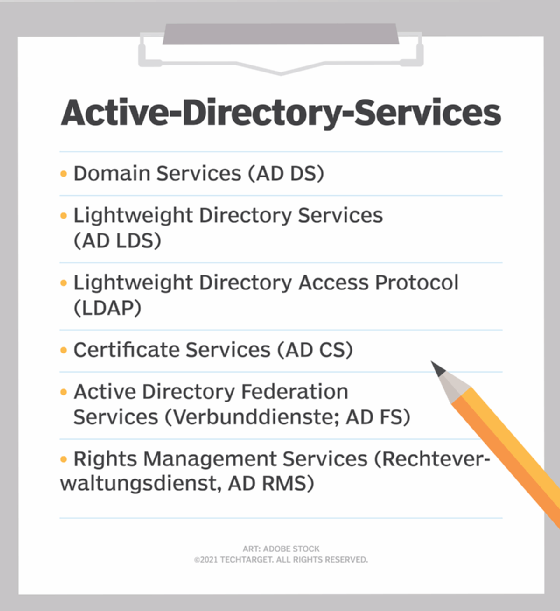

AD DS ist so verbreitet und für Active Directory so wichtig, dass sich Diskussionen über AD in der Regel auf AD DS beziehen. Active Directory bietet jedoch über AD DS hinaus auch die folgenden ergänzenden Dienste:

- Active Directory Lightweight Directory Services (AD LDS): Diese bieten eine Reihe von Funktionen zur Vereinfachung der Domänenverwaltung, darunter ein 32k-Datenbankseitenformat, neue Protokolldatenbankdateien zur Erweiterung des AD-Schemas und die Reparatur von Objekten mit fehlenden Kernattributen.

- Active Directory Lightweight Directory Access Protocol (LDAP): Dieses Protokoll erleichtert die Kommunikation zwischen Microsoft Exchange Server und AD.

- Active Directory Certificate Services (AD CS): Diese Windows-Server-Rolle verwaltet digitale Zertifikate, um Identitäten und private Schlüssel für eine sichere Kommunikation zu binden.

- Active Directory Federation Services (Verbunddienste, ADFS): Dies ermöglicht die Verbundidentitäts- und Zugriffsverwaltung über Sicherheitsgrenzen hinweg und erweitert die Single-Sign-On-Funktionen (SSO) innerhalb einer einzigen Sicherheits- oder Unternehmensgrenze.

- Active Directory Rights Management Services (Rechteverwaltungsdienst, AD RMS): Diese Windows-Server-Rolle bietet lokalen Schutz für die Rechteverwaltung. Sie kann mit der Cloud-basierten Azure Information Protection (AIP) für Dokumente und E-Mails verwendet werden, die durch einen lokalen Schlüssel geschützt werden müssen.

Ein Domänenname ist eine Textbezeichnung, die einer entsprechenden IP-Adresse zugeordnet ist, die ein Netzwerkelement identifiziert. Der Domänenname ist der für Menschen lesbare Text, während die IP-Adresse der genaue Netzwerkstandort ist. Die IP-Adresse eines Unternehmenswebservers könnte beispielsweise 192.0.2.2 lauten, aber der Domänenname für das Unternehmen lautet mycompany.com. Das Domain Name System (DNS) ermöglicht die Übersetzung von lesbaren Domainnamen in entsprechende IP-Adressen.

Für die Verwaltung von Servern müssen Administratoren möglicherweise den vollqualifizierten Domänennamen (FQDN) des Servers ermitteln, der einen Servernamen und einen Domänennamen enthält, beispielsweise mail.mycompany.com. Der FDQN für einen Windows-Server kann mit den folgenden Schritten ermittelt werden:

1. Öffnen Sie das Startmenü und geben Sie device name (Gerätename) ein.

2. Klicken Sie auf das Menü View Your PC Name (PC-Name anzeigen).

3. Wählen Sie Advanced system settings (Erweiterte Systemeinstellungen).

4. Der Eintrag Full computer name (Vollständiger Computername) auf der Registerkarte Computer Name sollte gegebenenfalls den FQDN anzeigen.

Alternativ können Sie Windows Terminal oder einfach die Eingabeaufforderung starten und den Befehl ipconfig /all in die Kommandozeile eingeben, um die vollständige Windows-IP-Konfiguration anzuzeigen, einschließlich des Host-Namens, des primären DNS-Suffix und des verbindungsspezifischen DNS-Suffix für den Computer.